题目下载地址:https://pan.baidu.com/share/init?surl=aG2TLMR1KbnPFb7-CVwkbA&pwd=GAME

题目下载备用地址:https://share.weiyun.com/RsCkyICu

出处:i春秋–CTF青少年特训题库–题目名称:little_re

题目内容:一道基础的加解密程序,来尝试破解它吧!

一、解密

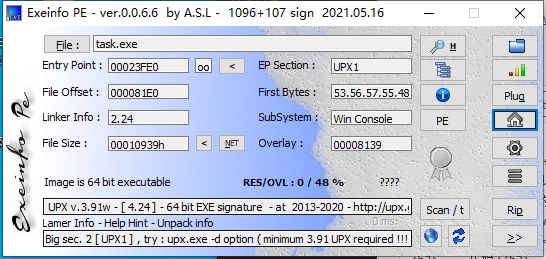

既然说是加密的程序,那么肯定要解密(脱壳)。先使用exeinfope查看是属于什么加密。

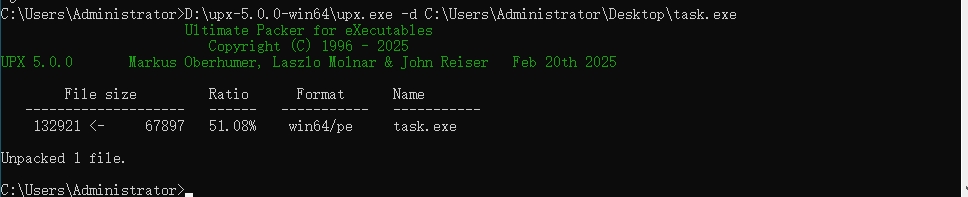

使用的是 upx,那么使用upx进行解密。

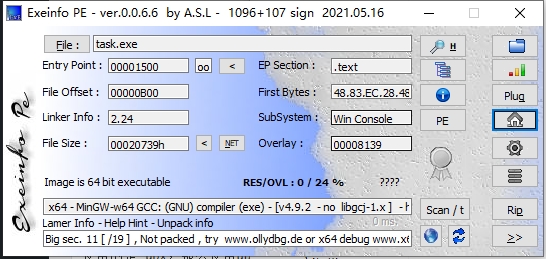

解密顺利,再次查看是否还有。

已经没有了,可以拖进IDA了。

二、反编译

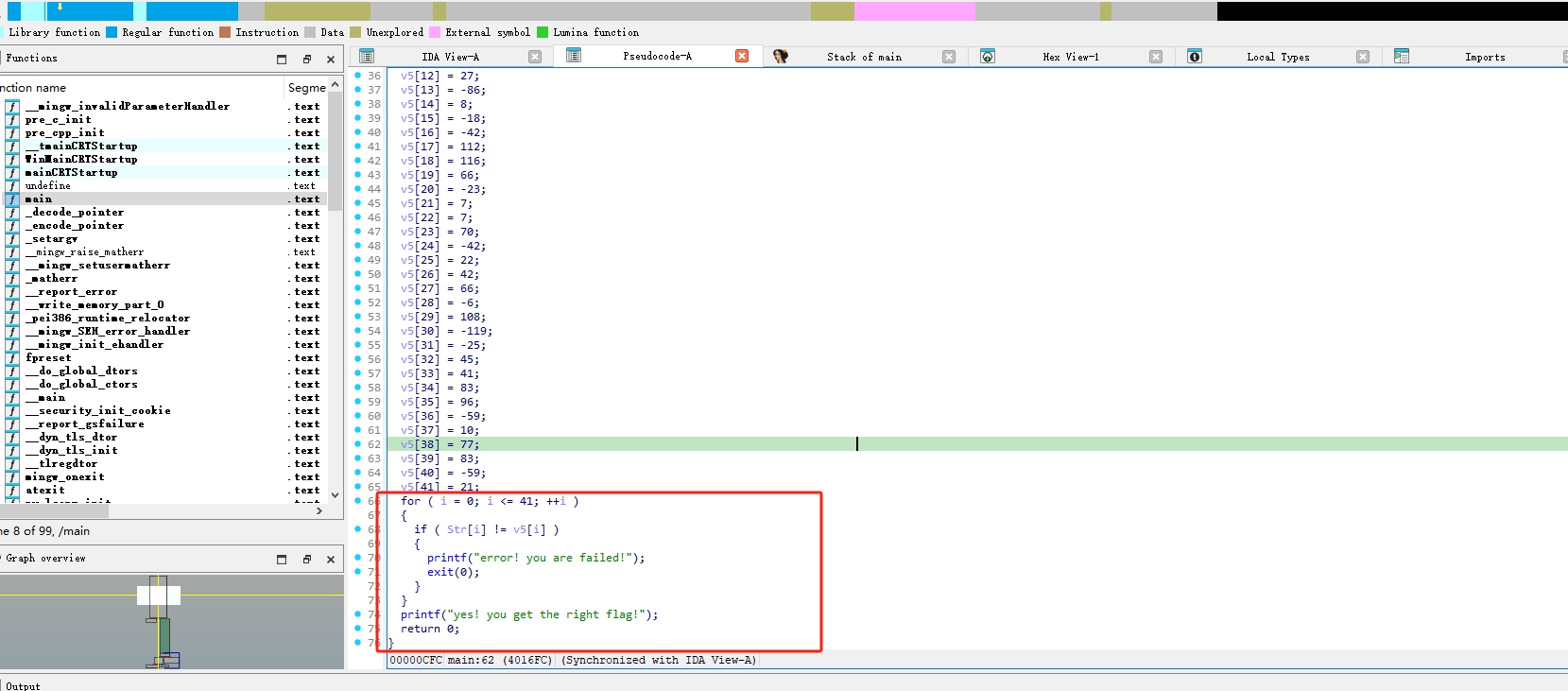

从内容可以得知,输入指定的内容(也就是我们的flag)。找到关键的函数,对它进行解析。

从结果得知,v5的值就是最终的结果。因此v5的值需要留意,去找 undefine 函数的算法。

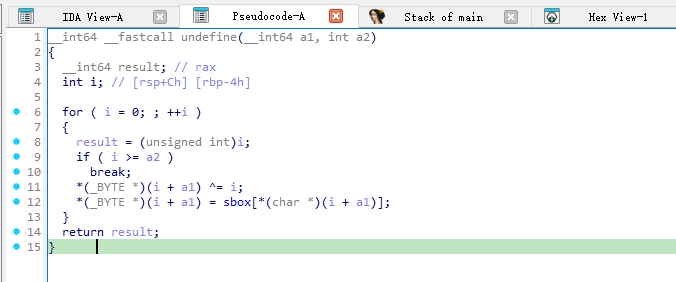

三、解析算法

通过查看函数,可以得知它先进行异或,再使用 sbox 查找表替换值。

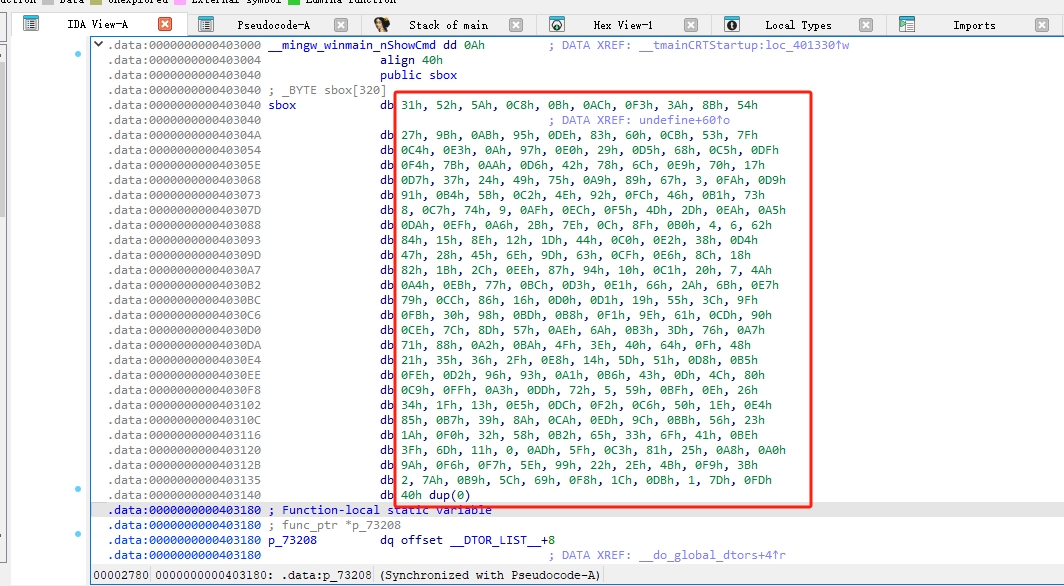

因此还得找 sbox 的值。值如下:

下一步就可以反向算出flag了。

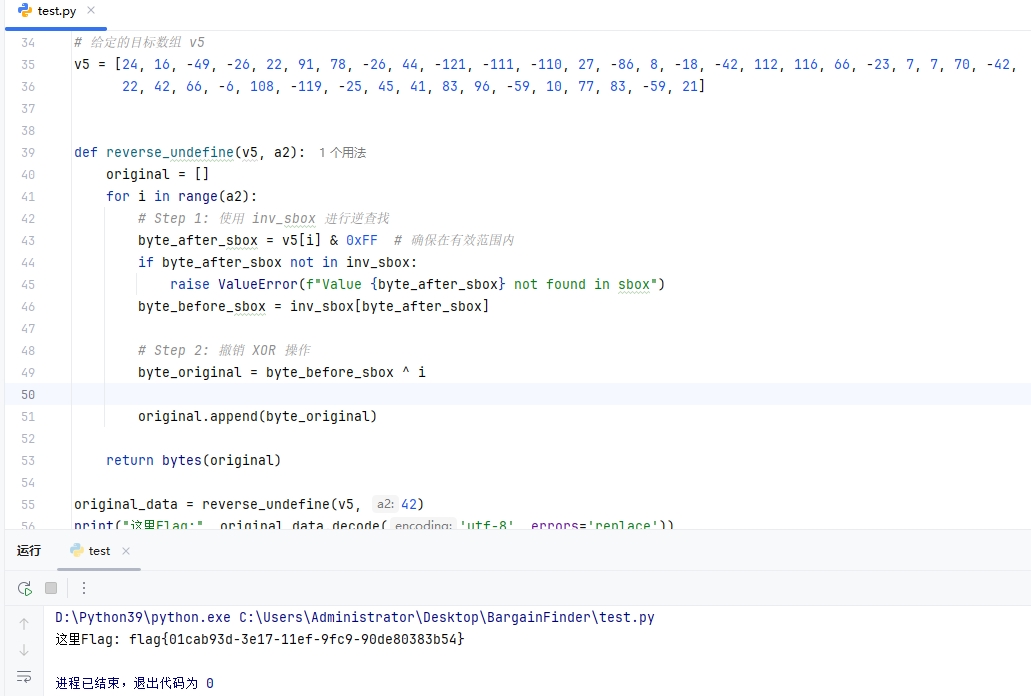

三、算出flag

数学水平有限(算法过程还是有点不懂),通过 通义千问帮我算出结果。代码如下:

# 完整的 sbox 数据

sbox = [

0x31, 0x52, 0x5A, 0xC8, 0x0B, 0xAC, 0xF3, 0x3A, 0x8B, 0x54,

0x27, 0x9B, 0xAB, 0x95, 0xDE, 0x83, 0x60, 0xCB, 0x53, 0x7F,

0xC4, 0xE3, 0x0A, 0x97, 0xE0, 0x29, 0xD5, 0x68, 0xC5, 0xDF,

0xF4, 0x7B, 0xAA, 0xD6, 0x42, 0x78, 0x6C, 0xE9, 0x70, 0x17,

0xD7, 0x37, 0x24, 0x49, 0x75, 0xA9, 0x89, 0x67, 0x03, 0xFA,

0xD9, 0x91, 0xB4, 0x5B, 0xC2, 0x4E, 0x92, 0xFC, 0x46, 0xB1,

0x73, 0x08, 0xC7, 0x74, 0x09, 0xAF, 0xEC, 0xF5, 0x4D, 0x2D,

0xEA, 0xA5, 0xDA, 0xEF, 0xA6, 0x2B, 0x7E, 0x0C, 0x8F, 0xB0,

0x04, 0x06, 0x62, 0x84, 0x15, 0x8E, 0x12, 0x1D, 0x44, 0xC0,

0xE2, 0x38, 0xD4, 0x47, 0x28, 0x45, 0x6E, 0x9D, 0x63, 0xCF,

0xE6, 0x8C, 0x18, 0x82, 0x1B, 0x2C, 0xEE, 0x87, 0x94, 0x10,

0xC1, 0x20, 0x07, 0x4A, 0xA4, 0xEB, 0x77, 0xBC, 0xD3, 0xE1,

0x66, 0x2A, 0x6B, 0xE7, 0x79, 0xCC, 0x86, 0x16, 0xD0, 0xD1,

0x19, 0x55, 0x3C, 0x9F, 0xFB, 0x30, 0x98, 0xBD, 0xB8, 0xF1,

0x9E, 0x61, 0xCD, 0x90, 0xCE, 0x7C, 0x8D, 0x57, 0xAE, 0x6A,

0xB3, 0x3D, 0x76, 0xA7, 0x71, 0x88, 0xA2, 0xBA, 0x4F, 0x3E,

0x40, 0x64, 0x0F, 0x48, 0x21, 0x35, 0x36, 0x2F, 0xE8, 0x14,

0x5D, 0x51, 0xD8, 0xB5, 0xFE, 0xD2, 0x96, 0x93, 0xA1, 0xB6,

0x43, 0x0D, 0x4C, 0x80, 0xC9, 0xFF, 0xA3, 0xDD, 0x72, 0x05,

0x59, 0xBF, 0x0E, 0x26, 0x34, 0x1F, 0x13, 0xE5, 0xDC, 0xF2,

0xC6, 0x50, 0x1E, 0xE4, 0x85, 0xB7, 0x39, 0x8A, 0xCA, 0xED,

0x9C, 0xBB, 0x56, 0x23, 0x1A, 0xF0, 0x32, 0x58, 0xB2, 0x65,

0x33, 0x6F, 0x41, 0xBE, 0x3F, 0x6D, 0x11, 0x00, 0xAD, 0x5F,

0xC3, 0x81, 0x25, 0xA8, 0xA0, 0x9A, 0xF6, 0xF7, 0x5E, 0x99,

0x22, 0x2E, 0x4B, 0xF9, 0x3B, 0x02, 0x7A, 0xB9, 0x5C, 0x69,

0xF8, 0x1C, 0xDB, 0x01, 0x7D, 0xFD

]

# 创建 sbox 的逆映射

inv_sbox = {v: k for k, v in enumerate(sbox)}

# 给定的目标数组 v5

v5 = [24, 16, -49, -26, 22, 91, 78, -26, 44, -121, -111, -110, 27, -86, 8, -18, -42, 112, 116, 66, -23, 7, 7, 70, -42,

22, 42, 66, -6, 108, -119, -25, 45, 41, 83, 96, -59, 10, 77, 83, -59, 21]

def reverse_undefine(v5, a2):

original = []

for i in range(a2):

# Step 1: 使用 inv_sbox 进行逆查找

byte_after_sbox = v5[i] & 0xFF # 确保在有效范围内

if byte_after_sbox not in inv_sbox:

raise ValueError(f"Value {byte_after_sbox} not found in sbox")

byte_before_sbox = inv_sbox[byte_after_sbox]

# Step 2: 撤销 XOR 操作

byte_original = byte_before_sbox ^ i

original.append(byte_original)

return bytes(original)

original_data = reverse_undefine(v5, 42)

print("这里Flag:", original_data.decode('utf-8', errors='replace'))